在数字化浪潮席卷全球的今天,数据已成为驱动社会运转的核心要素。频繁发生的数据泄露事件,如同高悬的达摩克利斯之剑,时刻威胁着个人隐私、企业资产乃至国家安全。从大型科技公司用户信息外泄,到关键基础设施遭受勒索攻击,数据安全防线屡被突破。在这一严峻的大环境下,如何构建坚实有效的安全防范体系,特别是从源头——信息安全软件开发入手,已成为亟待解决的时代课题。

一、 正视风险:数据泄露的主要成因与软件开发短板

数据泄露事件频发,其背后原因错综复杂,但许多根源直指软件开发阶段的安全缺陷:

- 安全左移不足:传统开发模式往往将安全测试置于开发周期末端,导致安全漏洞发现晚、修复成本高。

- 第三方组件风险:现代软件开发大量依赖开源库和第三方组件,其中潜藏的已知或未知漏洞成为攻击者青睐的入口。

- 不安全编码实践:开发者安全意识参差不齐,编写代码时未严格遵循安全规范,导致SQL注入、跨站脚本(XSS)、缓冲区溢出等经典漏洞反复出现。

- 配置管理缺失:软件部署时使用默认或弱配置,如未更改的默认密码、过度开放的权限,为攻击者提供了可乘之机。

二、 构建防线:信息安全软件开发的核心理念与实践

应对数据泄露威胁,必须将安全深度融入软件开发的每一个环节,实现从“被动防护”到“主动免疫”的转变。

1. 推行DevSecOps,实现安全内嵌

将安全(Sec)无缝整合进开发(Dev)与运营(Ops)流程,是当今最有效的实践。这意味着:

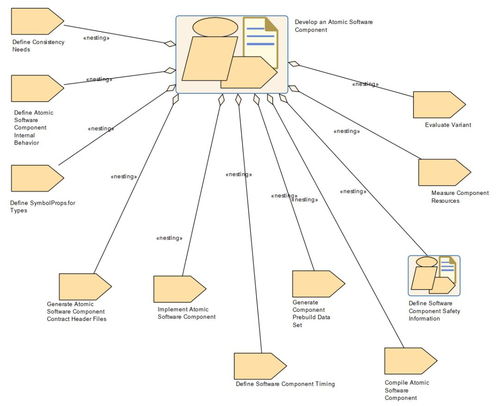

- 安全需求与设计同步:在项目立项和架构设计阶段,就明确安全需求与合规要求,进行威胁建模,识别潜在风险点。

- 自动化安全测试:在持续集成/持续部署(CI/CD)管道中集成静态应用程序安全测试(SAST)、动态应用程序安全测试(DAST)、软件成分分析(SCA)等自动化工具,对代码进行实时扫描,确保漏洞在早期被发现和修复。

- 持续监控与响应:软件上线后,通过运行时应用程序自我保护(RASP)、安全信息和事件管理(SIEM)等工具进行持续监控,快速检测并响应异常行为。

2. 强化供应链安全,管理第三方风险

- 建立组件清单:清晰记录软件所使用的所有开源及第三方组件及其版本,形成软件物料清单(SBOM)。

- 持续漏洞监控:利用SCA工具和漏洞数据库(如NVD),持续监控组件中披露的新漏洞,并及时评估影响、制定修复或缓解方案。

- 择优而用:优先选择活跃维护、社区健康、安全记录良好的开源项目,并建立内部审批流程。

3. 提升人员能力,培育安全文化

- 全员安全培训:定期为开发、测试、运维等所有相关人员提供针对性的安全编码、安全测试和安全意识培训。

- 制定与推行安全规范:建立并强制推行企业内部的安全编码标准和最佳实践指南,如OWASP Top 10防护指南。

- 设立安全冠军:在开发团队中培养或设立安全专家角色,负责推动安全实践、解答技术疑问、进行代码审查。

4. 拥抱隐私设计,保障数据本质安全

在法规(如GDPR、个保法)要求日益严格的背景下,隐私保护必须成为软件设计的核心原则:

- 数据最小化:仅收集和处理实现特定目的所必需的最少数据。

- 默认隐私保护:将隐私保护设置为系统默认状态,用户无需额外操作。

- 端到端加密:对敏感数据在传输和存储时进行强加密,确保即使数据被窃取也无法轻易解密。

- 完善的访问控制:实施基于角色的最小权限访问控制,并详细记录所有数据访问日志。

三、 面向未来:新技术带来的挑战与机遇

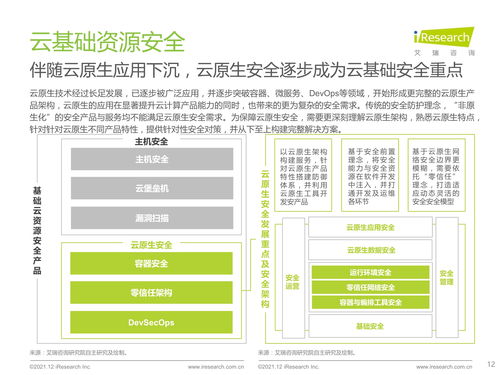

随着云原生、人工智能、物联网的快速发展,软件形态和攻击面也在急速演变。信息安全软件开发需要:

- 适应云原生安全:掌握容器、服务网格、微服务架构下的安全配置与管理。

- 探索AI赋能安全:利用机器学习进行异常检测、漏洞预测和自动化响应,同时警惕AI模型自身的安全与偏见风险。

- 践行安全左移,直至“安全设计”:将安全考量进一步前置到产品概念和商业模式设计阶段,从根本上降低系统性风险。

###

在数据泄露的阴影下,没有绝对的安全,但通过将安全深度融入信息安全软件开发的基因之中,我们能够构筑起一道动态、智能、纵深的防御体系。这需要技术、流程与人的紧密结合,是一场需要持之以恒的“马拉松”。唯有将安全视为价值创造的核心组成部分,而非成本负担,我们才能在享受数字化便利的守护好每一份宝贵的数据资产,赢取数字时代的信任与未来。